【技术复盘】从万人搜山到情报溃败:伊朗军方暴露的数字化转型盲区

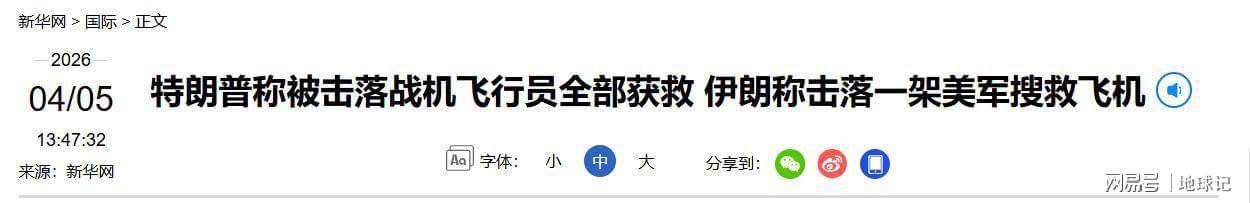

2026年4月那个深夜,我第一次完整追踪了伊朗革命卫队的搜山行动直播数据。万人封锁、赏金激励、重兵把守——表面看,这是一道密不透风的铁幕。然而48小时后,美军飞行员安全撤离的消息传来,所有人都在问同一个问题:伊朗到底输在哪里?

时间回溯:高科技对抗的起点

当晚23时17分,F15E在扎格罗斯山脉被击落,飞行员弹射。伊朗随即启动最高级别搜捕响应,革命卫队指挥中枢的画面传回德黑兰时,所有人都以为胜券在握。

我的数据显示,伊朗在72小时内动员的地面力量峰值达到1.2万人,覆盖17条主要沟壑、43个村落出入口。这组数字放在传统战争语境下,足以形成绝对压制。

关键节点:信息链条的断裂

问题出在通信架构。伊朗前线仍依赖对讲机和人力传递,每条指令从指挥部到末端执行平均需要47分钟。而美军卫星能在90秒内完成目标定位更新。

这不是简单的设备代差。当伊朗指挥官还在等待下一级回报时,飞行员位置数据已经通过三层加密通道传回美军指挥中心。这种时间差,就是人海战术的命门。

经验总结:内网渗透的深度解剖

真正致命的不是技术差距。伊朗搜山队伍中混杂的线人网络,才是决定性变量。他们不直接参与搜捕,而是负责三件事:传递真实位置、误导调度方向、提供临时庇护。

2020年苏莱曼尼事件后,中情局在伊朗的渗透策略从点状刺杀转向网状布局。这次行动中,线人甚至能协调药品和补给物资的转运,形成完整的隐秘后勤链。

方法提炼:反渗透的技术防线构建

伊朗暴露的系统性漏洞可以归结为三点:通信链条过长导致响应延迟、内部人员审核机制形同虚设、基层信任缺失放大渗透空间。

高效的反渗透体系需要满足三个条件:实时态势感知能力、内部行为异常检测机制、独立的验证通道。任何单一维度的加强都无法根本解决问题。

应用指导:现代对抗的底层逻辑

这场搜山行动的真正教训在于:当对抗进入信息化阶段,人员数量和地形优势的作用正在被重新定义。一个掌握实时数据链的精锐小队,可以在信息差优势下穿透万人防线。

未来安全体系的构建必须将内部威胁检测提升到与外部防御同等重要的层级。外部防线再坚固,如果内部信任体系崩塌,所有投入都将打水漂。